Как подключиться под root'ом по SSH после активации VDS

Вход с корневыми правами root запрещен по умолчанию в последних версиях ОС семейства Linux.

Чтобы работать безопасно, не выдавая пароля root и логируя ошибки, предоставим пользователю контролируемые настройками sudo права суперпользователя.

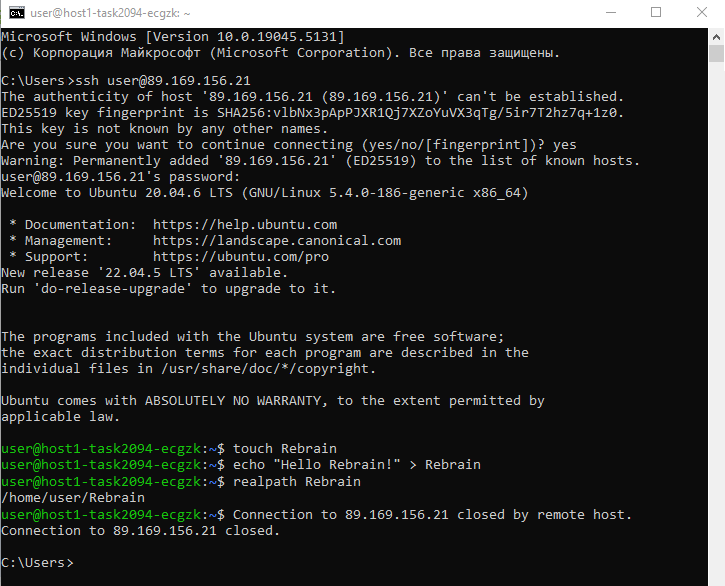

1) C помощью Putty или из коммандной строки Windows подключаемся по ssh под логином: user (пароль предоставляется при активации VDS. Подробнее -> тут);

Процесс подключения в Windows, MacOS и Linux выглядит совершенно идентично:

ssh user@ipv4_адрес

Пример подключения

2) Переключаемся в режим суперпользователя su - (минус важен!);

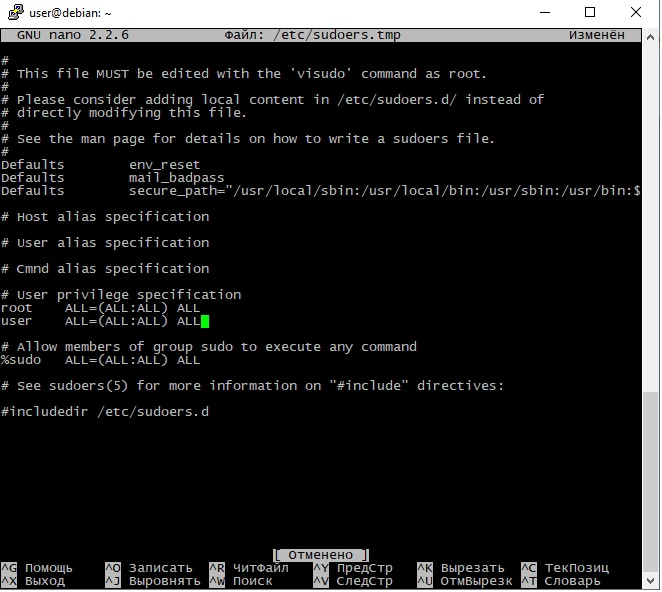

3) Командой visudo открываем файл /etc/sudoers и добавляем туда пользователя user с предоставлением административных привелегий:

user ALL = (ALL) ALL , иначе получим ошибку при работе с sudo: user is not in the sudoers file. This incident will be reported

4) Теперь можно работать под user'ом с административными привилегиями, разово указав пароль от пользователя

user@debian:~$ sudo -i - сменит так же и домашний каталог пользователя на /root

[sudo] password for user:

root@debian:~#

Подробнее о su, su- и sudo:

https://www.altlinux.org/Su

https://help.ubuntu.ru/wiki/суперпользователь_в_ubuntu

В целях безопасности и предотвращения автоматических атак лучше оставить root отключенным и продолжать работать в режиме su или sudo.

А если все же есть необходимость работать непосредственно под root'ом, то инструкция по предоставлению root-доступа тут:

https://wiki.cishost.ru/index.php/Не_могу_зайти_в_SSH

CISHost - лучшее соотношение цена/качество на рынке!